Grimwepa : le hack wifi facile

Contents

1 Introduction

Cette méthode est vraiment faite pour les newbies et permet de cracker facilement sans aucunes connaissance des réseaux wifi. Ce n'est pas le genre de méthode que j'aime car les petits boutonneux de 16 se prennent pour des hackers de la nasa avec ce genre d'outils...mais bon...

Cette méthode est très pratique quand on a pas forcément beaucoup de temps. Pour l'OS, je recommande évidement BackTrack, mais Ubuntu peut également faire l'affaire. Pour ce tuto je ferais avec Ubuntu.

2 Installation

2.1 aircrack-ng

On va donc installer aircrack-ng pour avoir tout les binaires nécessaire :

| |

aptitude install aircrack-ng openjdk-6-jre |

2.2 Grimwepa

Il est recommander d'installer grimwepa via cette méthode :

| |

wget http://grimwepa.googlecode.com/files/grimstall.sh chmod 755 grimstall.sh sudo ./grimstall.sh install |

3 Configuration

Pour la configuration, il va juste falloir activer le monitoring sur notre interface wifi. Pour ma part, j'utilise une DLINK DWL-G122 avec un chipset RALINK me permettant de faire des injections etc... Pour activer ce mode :

Le mode monitor est maintenant actif sur mon0 :-)

4 Utilisation

Maintenant, nous allons lancer grimwepa :

| |

sudo java -jar grimwepa_X.X.jar |

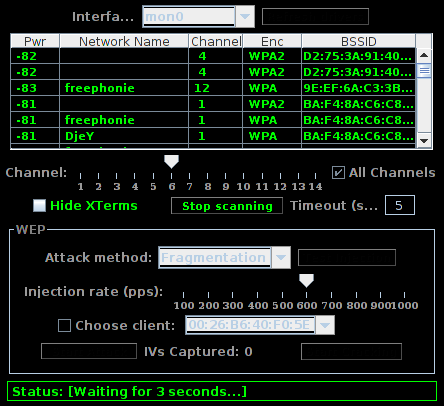

Sélectionnez l'interface mon0, puis cliquez sur "Refresh Targets", vous devriez voir que ça scan :

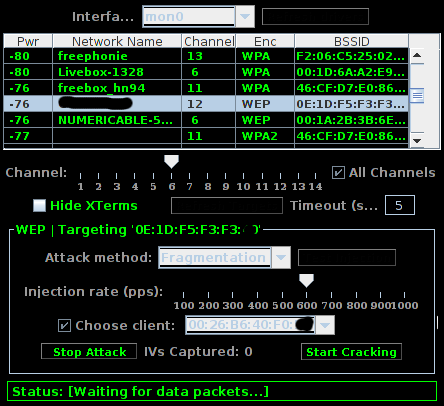

Arrétez au bout de 3 scans, c'est suffisant. Prenez un réseau a clef WEP (plus rapide car plus vieux et se casse donc plus facilement). Choisissez ensuite "Fragmentation" pour la méthode d'attaque et choisissez un client disponible. Cliquez ensuite sur "Start Attack" :

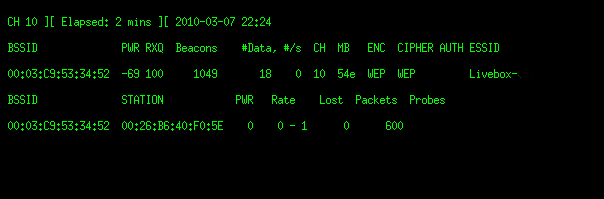

Une fenêtre devrait s'ouvrir qui écoutera ce qui se passe sur ce réseau :

Une fois qu'il y aura suffisamment de Data (peut prendre un peu de temps suivant le traffic), une fenêtre airmon-ng se lancera pour lancer des injections. A partir de ce moment, ça ira relativement vite. Puis suivra le crack de la clef wep. Il sera alors affiché dans le status.